Fejlettebb csalások¶

A nigériai módszernél fejlettebb csalási módszerek is vannak. Ezeket már nehezebb felismerni, ennélfogva sokkal könnyebb áldozatul esni. Mielőtt megnézzük a tipikus példákat, nézzük meg a tananyaguk egyik legfontosabb kérdését: értsük meg a támadók célját!

Mit akarnak a támadók?¶

Pénzt. Minden tevékenységük erre vezethető vissza. Bármilyen változatos módon próbálják meg ezt elérni, a recept alapjában véve mindig ugyanazon a néhány módszeren alapul:

- Becsapnak, és rávesznek, hogy fizess.

- Becsapnak, hogy hozzáférési vagy személyes adatokat adsz meg.

- Rávesznek, hogy valamilyen programot lefuttass a számítógépeden.

Az első módszert már ismered, a nigériai csalók ismeretlenül keresnek meg, és valamilyen mesével igyekeznek rávenni arra, hogy fizess. A második típus már ravaszabb, ebben az egyes rendszerekhez használt hozzáférési adataidat igyekeznek megkaparintani. A támadás a legtöbb esetben most is valamilyen megtévesztő levéllel indul, de ez már nem feltétlenül egy egyszerű adathalász levél, találkozhatsz olyanokkal, amelyeket már kifejezetten neked írtak. Lássunk néhány példát!

Levél a rendszergazdától¶

Gyakori próbálkozás, hogy a támadó valamilyen rendszergazdának adja ki magát, és vagy a hozzáférésedet kéri, vagy megpróbál rávenni arra, hogy a levélben levő linket követve egy weboldalon te magad add meg azt.

Mi kell, hogy gyanús legyen?

- Ez a levél is fordítóprogrammal készült, tele van nyelvi hibákkal. Bár a rendszergazdák néha furák, ilyen levelet nem valószínű, hogy bármelyikük is írna.

- A megadott link (rushtonpark.com.au) köszönőviszonyban sincs a szervezetedben használt nevekkel.

- A feladó ismeretlen, az rs.gov.br végződésű e-mail cím szintén teljesen idegen.

- A levélben sürgetnek, kizárással fenyegetnek, hogy megijedj, és azonnal reagálj.

Az ügyesebb támadók a linkeket, az erdeti feladót és a címzettet “el tudják takarni”, ezért ha gyanús a levél, akkor érdemes tovább vizsgálódni, a levelező programodban megnézni az eredeti e-mail címet, ahogyan az a fenti ábrán is látható. Sajnos ebben az egyes levelező programok eltérnek, keresd meg, hogy a te programodban ezt hogyan kell megtenni!

De mi ez a link?¶

A támadók célja ezekben a levelekben az, hogy elcsaljanak egy weboldalra és ott pl. egy űrlapon bekérjék az adataidat. Ehhez internetes neveket (ún. domaineket) kellene regisztrálniuk, ami egyrészt pénzbe kerül, másrészt nem olyan egyszerű nyom nélkül megtenni. Ezért sok esetben más módszert választanak: olyan weblapokat keresnek, amelyekben hibásan működnek, és ezt a hibát kihasználva, a weblap eredeti tartalmát megtartva elhelyezik abban a saját jelszókérő űrlapjukat. Ez persze nem sokáig tartható fenn, mert a szemfüles felhasználók ezekről az oldalakról jelentést szoktak küldeni, és így előbb-utóbb értesítik a tulajdonost.

A böngészők is képesek jelezni ezeket a megtévesztő oldalakat, és csak elég körülményesen hagyják azokat megtekinteni. Amennyiben egy linket követve az alábbi képet kapod, egy ilyen webhellyel van dolgod. Ebben az esetben természetesen ne lépj tovább!

Note

Hogyan törik fel a weboldalakat? Ez sem túl bonyolult. Egyrészt ilyen listák is vásárolhatók, száz dollár alatti összegért is már egész szép számú sérülékeny webszervert lehet elérni. De még erre sem feltétlenül van szükség, elég az elterjedt webes keretrendszerek (pl. a WordPress, Joomla, Drupal és társaik), hibajavításait elemezni, és kipróbálni őket; a frissítetlen weboldalak esetén működni fognak. A sérülékenységet ebben az esetben tulajdonképpen a fejlesztők adják közre. Sajnos gyakori, hogy egy weblapot ezekben a rendszerekben egy alkalmi megbízás keretében elkészítenek, majd magára hagynak, a weblap fejlesztője az átadást követően már nem gondozza az oldalakat, így a hibákat nem javítja ki senki.

Számlák¶

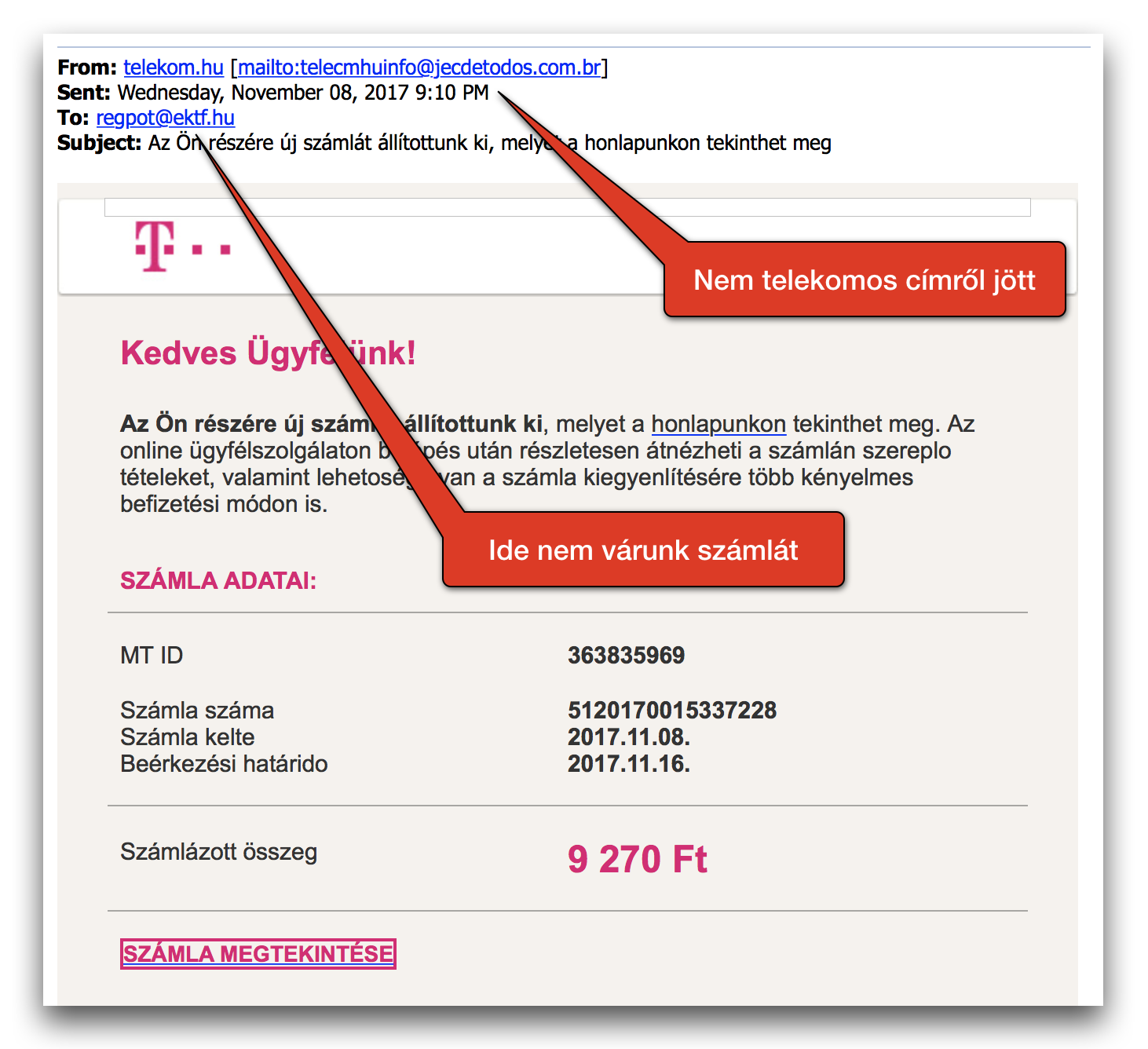

A másik gyakori figura a számlák, felszólítások küldése. Ez azoknál a felhasználóknál jön be, akik az adott szolgáltatónak valóban előfizetői, bár arra is láttam már példát, hogy valaki annak ellenére komolyan vett egy ilyen levelet, hogy nem is volt kapcsolatban a szolgáltatóval. Tipikus példák erre a mobiltelefon szolgáltatók, de bankok nevében is gyakran küldenek ilyen leveleket.

A fenti e-mail számla befizetését jelzi, a támadók aránylag jól másolták le azt az értesítő levelet, amit a szolgáltató küldhetett volna. Fel kell hogy tűnjön, hogy a feladó és a címzett sem helyes.

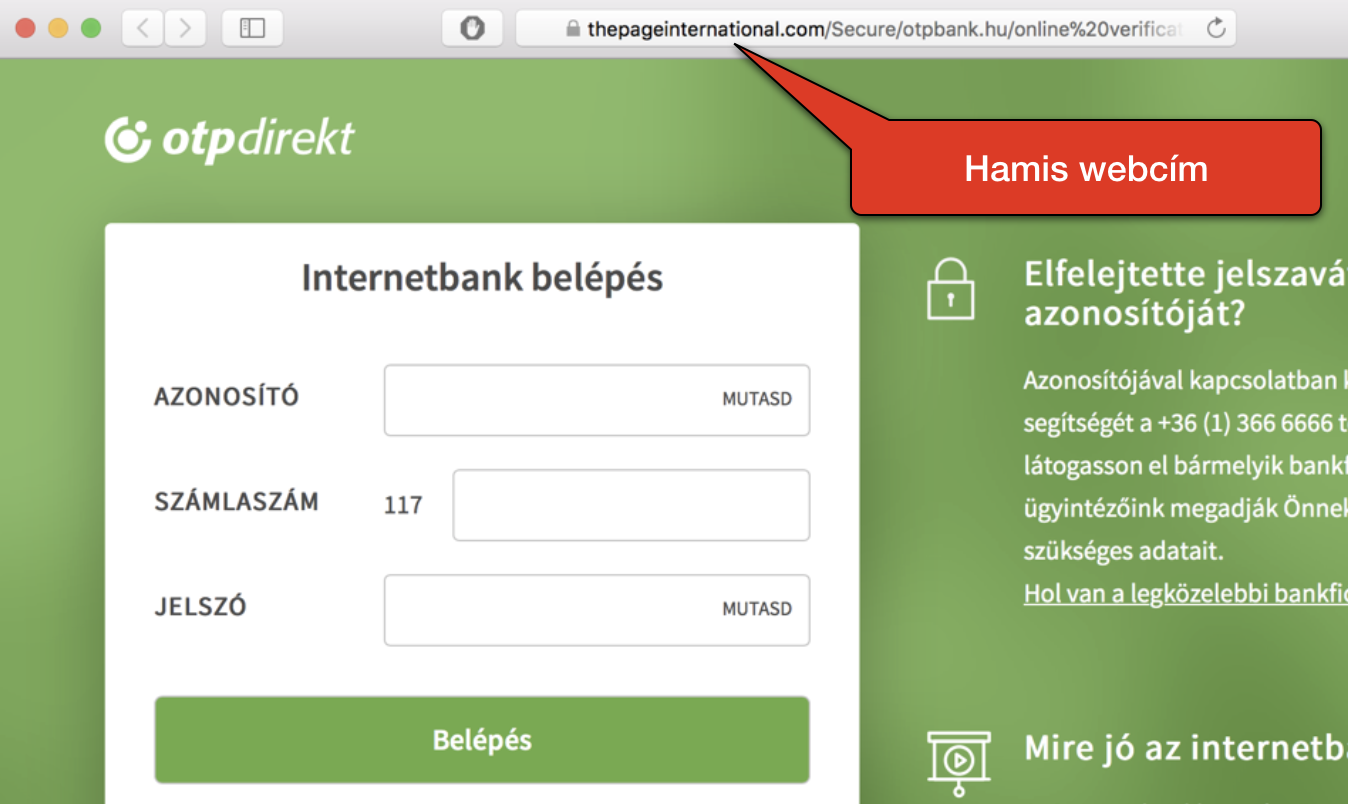

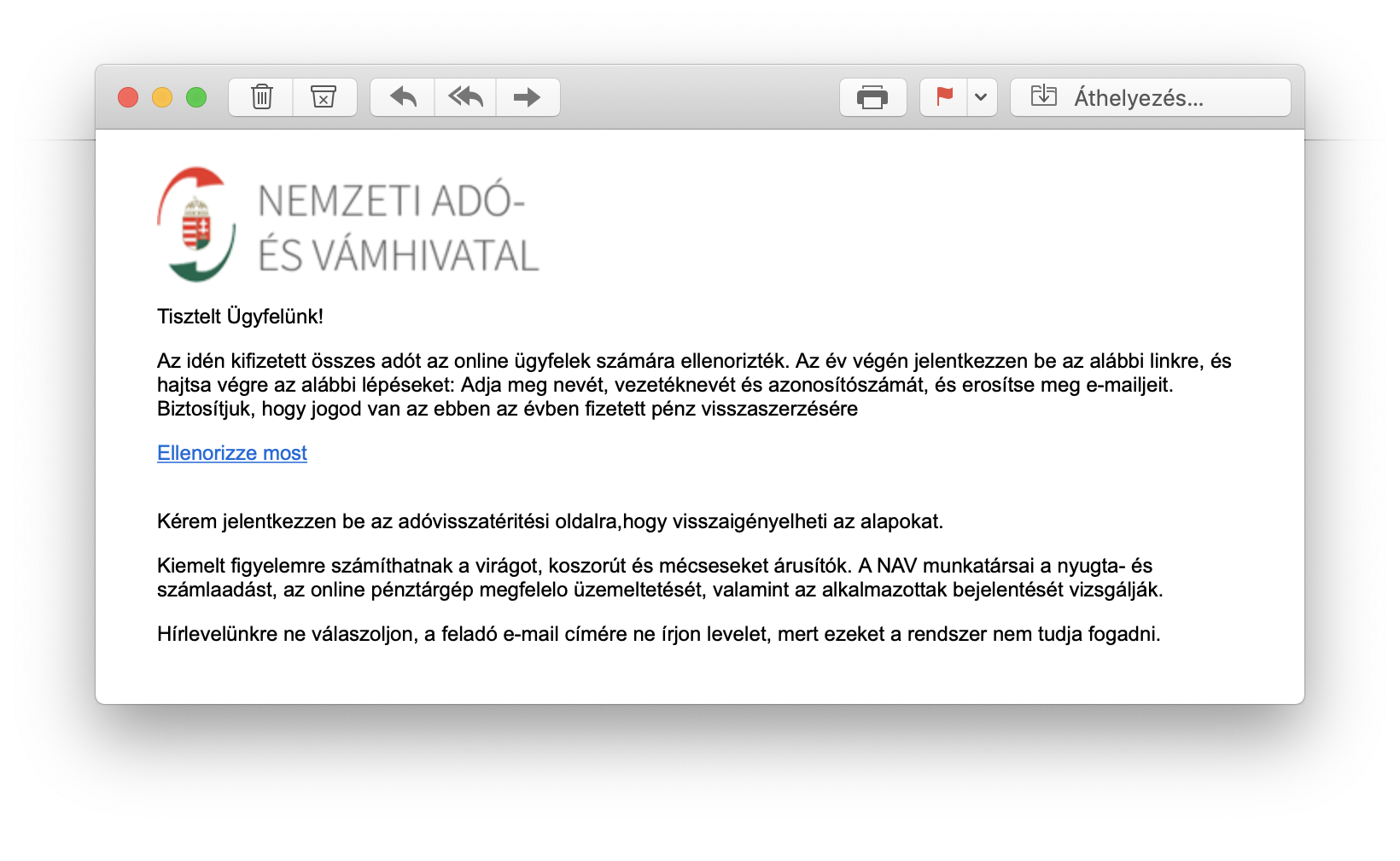

Az alábbi, az OTP-től érkező megtévesztő levél szintén sürget, magyartalan, és egy linket tartalmaz, amivel egy weboldalra irányít, ahol megadhatjuk az adatainkat.

Ebben az esetben a támadók az OTP weboldalának bejelentkezési részét lemásolták, amit a címsor ellenőrzésével ismerhetsz fel. Az alábbi képen, a címsorban látható, hogy nem az otp.hu vagy az otpbank.hu oldalon, hanem a thepageinternational.com weboldalon vagy, ezt a támadók feltörték, és a Secure/otpbank.hu könyvtárba tették be a bejelentkezési oldal másolatát.

Warning

Nagyon figyelj a levélben levő linkekre! Egyáltalán nem biztos, hogy a link arra az oldalra visz, mint amit mutat neked. Ez az alábbi példában is így van: a fenti képen, a levélben a link a www.otpbank.hu címet mutatja, de valójában, ahogy az alábbi ábrán látható, a thepageinternational.com oldalra visz majd.

Warning

Egy internetes név pontokkal elválasztott részekből áll, melyet az értelmezése során érdemes visszafelé olvasni. A név végén az ország, vagy a valamilyen terület rövidítése áll (pl. a .hu magyar, a .de német nevet jelent). Ezt a szervezet neve előzi meg, így az otpbank.hu jelentése az otpbank nevű szervezet, ami Magyarországon van. A www.otpbank.hu egy, a bankon belüli gépet jelent. Az OTP csak olyan neveket tud használni, amit megvásárolt, és ezekkel a nevekkel érhetők el a gépei. A fenti a weboldalon jól megfigyelhető, hogy most nem az OTP oldalán jársz, annak ellenére, hogy abban szerepel az otpbank.hu, csak nem jó helyen. A támadók igyekeztek a feltört website elérést úgy kialakítani, hogy az az eredeti címre utaljon. Nem szabad bedőlnöd ennek, hiába szerepel az otpbank.hu szöveg a cím belsejében, annak a cím elején kellene lennie.

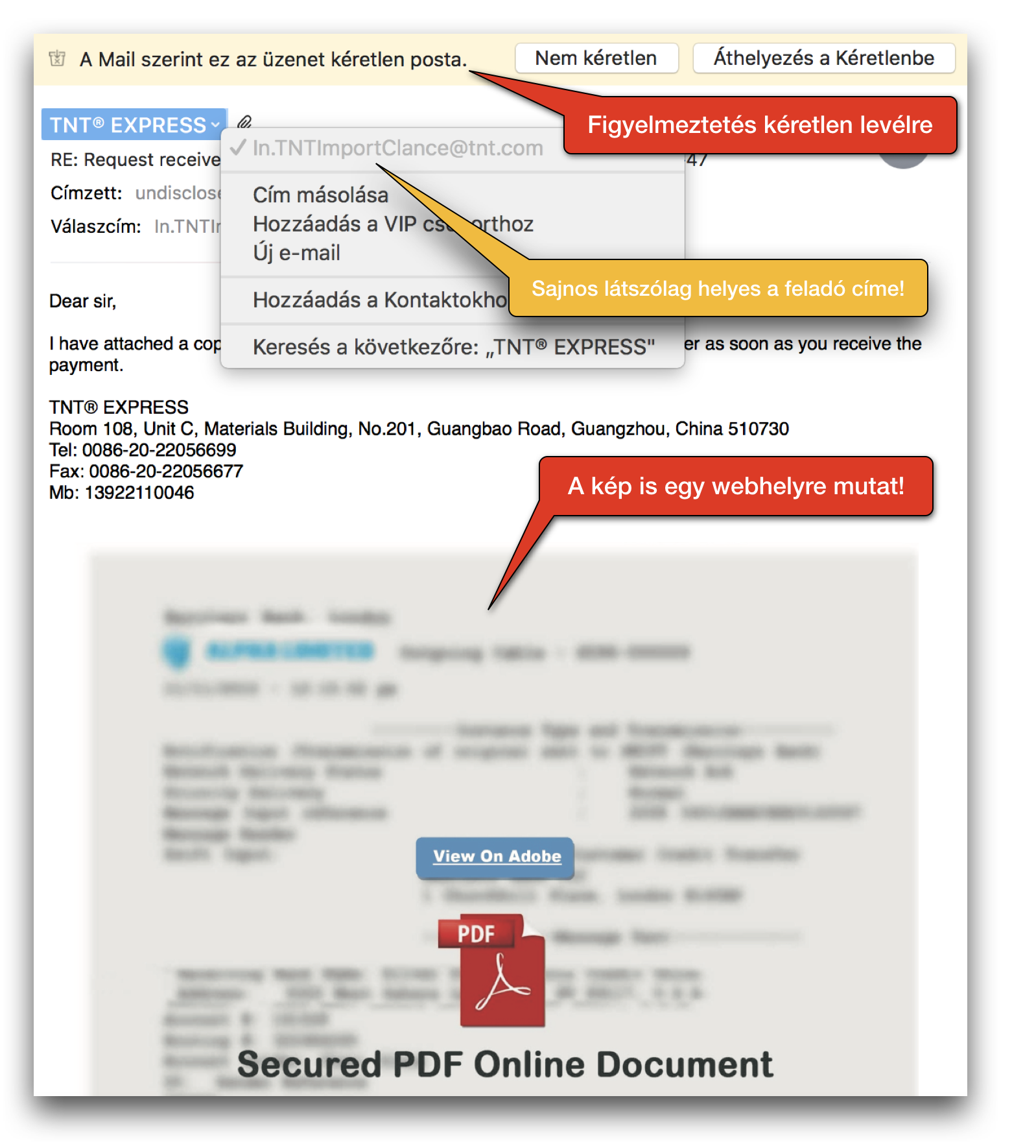

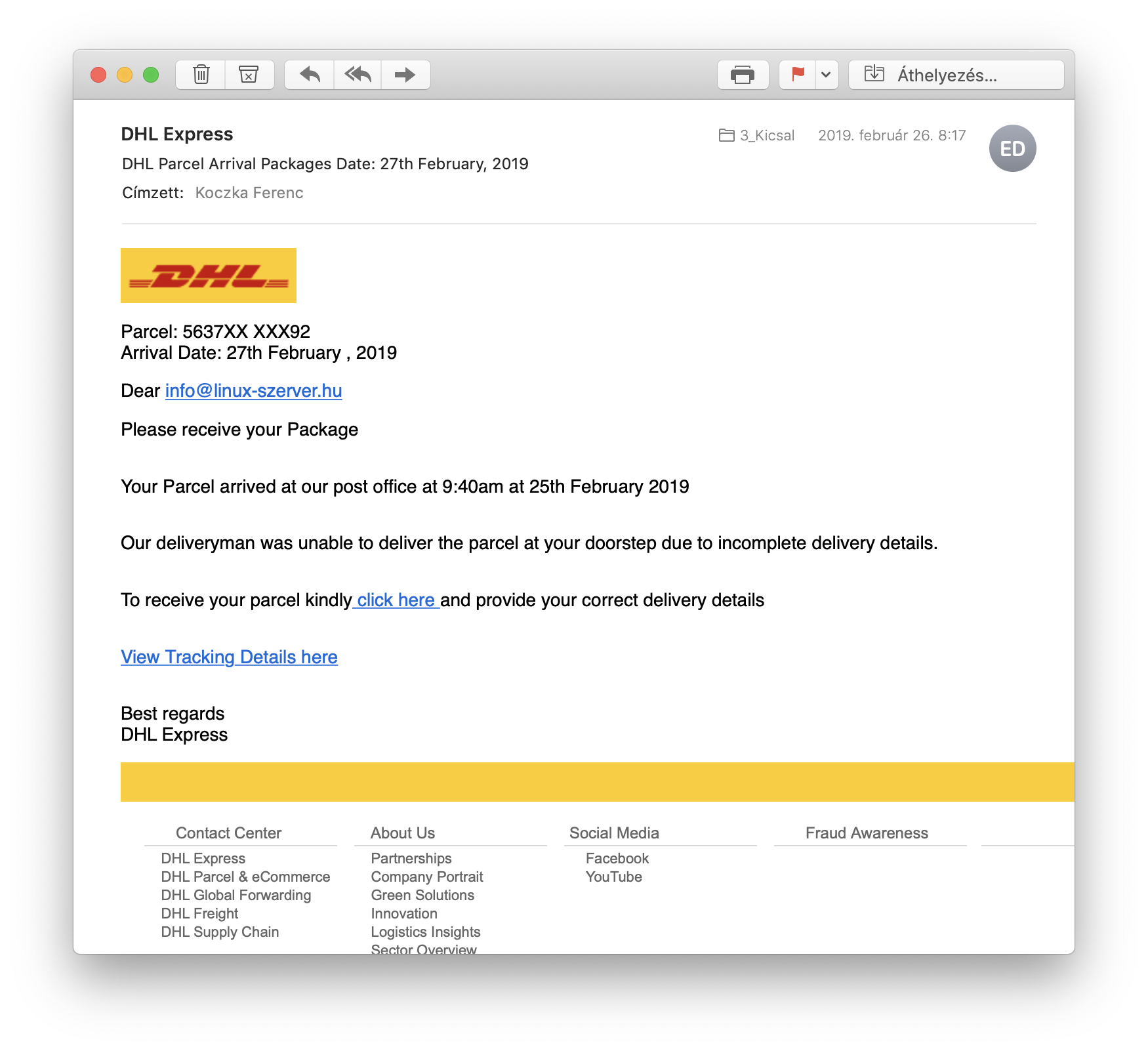

A levélben szereplő link lehet egy kép is, ebben az esetben sem kell mást tenned. Ebben a példában egy másik, az adathalászok által gyakran használt módszer szerepel, a csomagküldő szolgálattól érkező adathalász levél. Egy ilyen esetében azonnal nyilvánvaló a csalás, ha nem is rendeltél semmit, de a cégek esetében egy ügyintéző számára ez már megint csak nem nyilvánvaló. Fontos figyelmeztető jelzés a levelező program kéretlen levélre utaló üzenete.

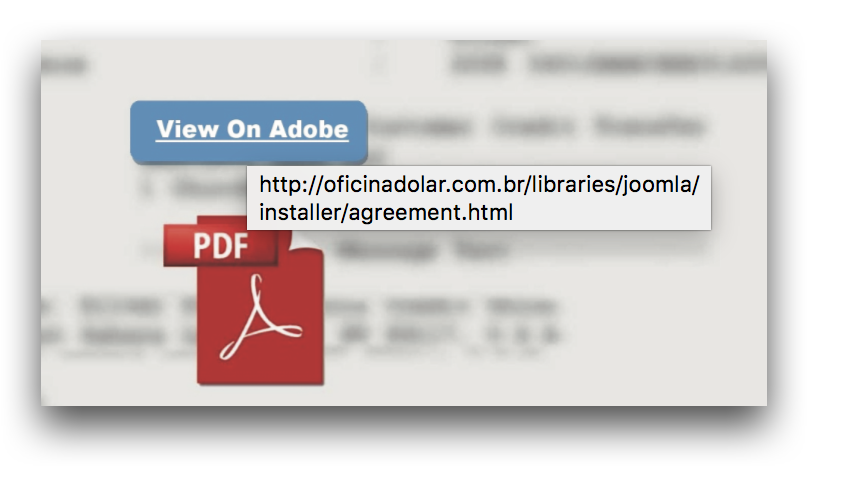

Ebben a levélben a csali az, hogy látszólag egy pdf értesítőt mutatnak, ahol a titkosítással épp a biztonságodat akarják elhitetni veled. Ha ellenőrzöd, hogy hová mutat a link, láthatod, hogy ennek bizony már nem sok köze van a Tnt-hez, egy feltört website-ra másolták be a megtévesztő tartalmú weboldalakat a támadók.

Tip

Az én levelezőprogramomban azt, hogy egy link hová mutat, úgy ellenőrzöm, hogy rajta hagyom az egérkurzort egy kicsit, de nem kattintok. Egy téglalapban jelenik meg a cél webhely címe.

Levél melléklettel¶

Ha a levélnek melléklete van, különösen légy szemfüles! A támadók ebben az esetben a harmadik módszert alkalmazzák, igyekeznek rávenni arra, hogy a küldött programot indítsd el a gépeden. Nem tudhatod előre, hogy ennek milyen hatása lesz, talán a legrosszabb, ami történhet, hogy a program minden adatodat titkosítani fogja, és csak akkor tudod helyreállítani, ha százezres díjat fizetsz a zsarolóidnak. De volt már olyan károkozó is, ami a gépen talált dokumentumokat, táblázatokat, képeket véletlenszerűen elküldte a címlistádban szereplőknek. Volt nagy ribillió, amikor a vásárlók megkapták az eladó beszerzési árait, és látták, hogy az mekkora haszonkulccsal dolgozik, vagy az üzleti ellenfeleinek milyen áron értékesít!

A melléklet álcázása érdekében gyakran próbálnak megtéveszteni úgy, hogy a mellékletnek kettős kiterjesztést adnak. Ha ilyet látsz, semmiképp ne nyisd meg, mert ez szinte a biztos jele annak, hogy be akarnak csapni. Az alábbi ábrán ugyan a fájl neve tartalmazza az xlsx szót, egy felületes pillantással azt hihetnéd, hogy ez egy Excel fájl, de a valódi kiterjesztése .gz!

Különösen légy óvatos a .doc, .docx, .xls, .xlsx és a .pdf mellékletek esetén! A Word és az Excel dokumentumai saját programokat, ún. makrókat is tartalmazhatnak, amelyek különösen kedveltek a támadók körében. Ha megnyitod ezeket a fájlokat, akkor könnyen áldozattá válhatsz – szerencsére az Excel és a Word is figyelmeztet erre már a megnyitáskor. A pdf is veszélyes csoportba tartozik, mivel ez is tartalmazhat olyan programrészeket, amelyek elindulnak a gépeden, amikor megnyitod őket. Célszerű a pdf olvasó programodban a javascript letiltása, ez a leggyakoribb támadási lehetőséget lehetetlenné teszi, és a legtöbbünknek múgy sincs szüksége erre a funkcióra. Régebben a képernyővédőket tartalmazó .scr fájlok voltak kedveltek, mára ezek már nagyrészt eltűntek. Személy szerint a legrosszabb tapasztalataim a .zip mellékletekkel van, a különösen nagy kárt okozó kriptovírusok legtöbbször ebben a formában érkeznek. És bár az .exe kiterjesztésű fájlok csatolását a legtöbb levelező program eleve nem engedi meg, értelemszerű, hogy ilyet még véletlenül sem indíts el.

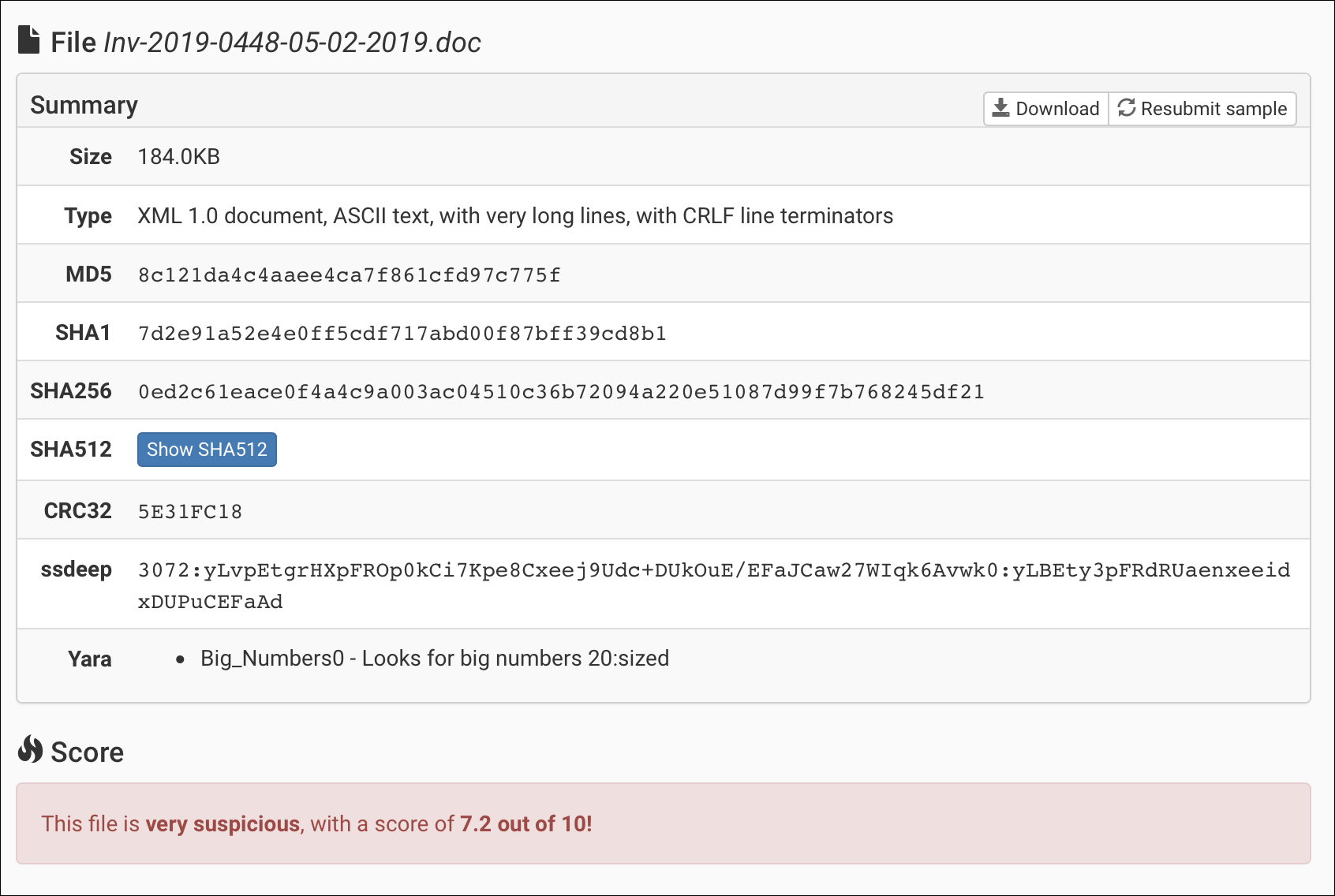

Ha biztos akarsz lenni abban, hogy a levél melléklete tartalmaz-e kártékony kódot, feltöltheted azt egy ún. homokozóba (sandboxba), amely egy zárt környezetben szabadjára engedi azt, és figyeli, mit csinál. A a vizzsgálat végén egy jelentést kapsz arról, hogy találtak-e abban valamilyen kártevőt, vagy károkozási tevékenységet, pl. fájlok tömeges titkosítását. Erre az egyik kedvenc helyem a Cuckoo Sandbox. Az alábbi képen egy e-mailben kapott számlát töltöttem elemeztettem, ez látszólag egy egyszerű Word dokumentum volt. A több perces elemzés eredménye az alábbi képen látható, 10 pontból 7.2-t kapott így a minősítése nagyon veszélyes.

Ezt persze nem érdemes minden melléklettel elvégezni, mert nagyon sok időt venne igénybe. De ha bizonytalan vagy, inkább szánj rá pár percet az ellenőrzésre.

Nincs teljeskörű műszaki védelem¶

A felhasználók azt várják, hogy az informatikai rendszerek megvédjék őket a káros tartalmaktól. A szomorú valóság az, hogy ez egy örökös macska-egér harc, amiben a rendszerek üzemeltetői megpróbálják megakadályozni a támadók trükkjeit, ők pedig mindig újabbakkal és újabbakkal állnak elő. Ennek a körforgásnak sosem lesz vége, és az üzemeltetők mindig lépéshátrányban lesznek.

Ezért ne bízz abban, hogy a gépeden levő vírusvédelem minden esetben meg fog védeni. Ahogyan már említettem, a legtöbb ilyen szoftver nem tartalmaz védelmet az operációs rendszer ismert hibáival kapcsolatban, ezt a rendszered frissítésével kell megoldanod. Így hiába van a gépeden akár a legjobb vírusvédelem, ha a Windows-od (MacOS-ed vagy Linuxod) frissítését nem végzed el idejében. A vírusvédelem egyébként sem fogja felismerni a legfrissebb vírusokat, így nem fog jelezni, ha az e-mailben érkező melléklet egy nagyon új kártevőt tartalmaz.

A helyezetet tovább rontja, hogy a támadók elemzik az operációs rendszerek javítására kiadott frissítéseket, és abból következtetni tudnak az eredeti rendszerhibára. Így, ha nem is tudtak volna arról, közvetve a gyártó tájékoztatja őket. Ha elmulasztod a számítógéped frissítését, sokkal könnyebben áldozattá válhatsz.

Ne bízz abban sem, hogy a rendszergazdák ki tudják szűrni az összes adathalász levelet! Valójában a rendszerek rengeteg ilyet visszatartanak, de azért, hogy ne vesszen el fontos leveled, nem tudnak teljes hatékonyságú szűrést biztosítani. Bármilyen szolgáltatód is van, több-kevesebb kéretlen levél meg fog jelenni a postafiókodban, ezeket neked kell kezelned.

Megszabadulhatsz tőlük?¶

Ha kéretlen levelet kapsz, ne válaszolj rá, lapíts :-). A leiratkozást kínáló link csak magyar, valódi cégek hírleveleiben működik (ott sem mindig). A túlnyomó többség esetében bármilyen reakciód csak azt erősíti meg, hogy az e-mail címed élő, és további kéretlen levelek célpontja leszel.

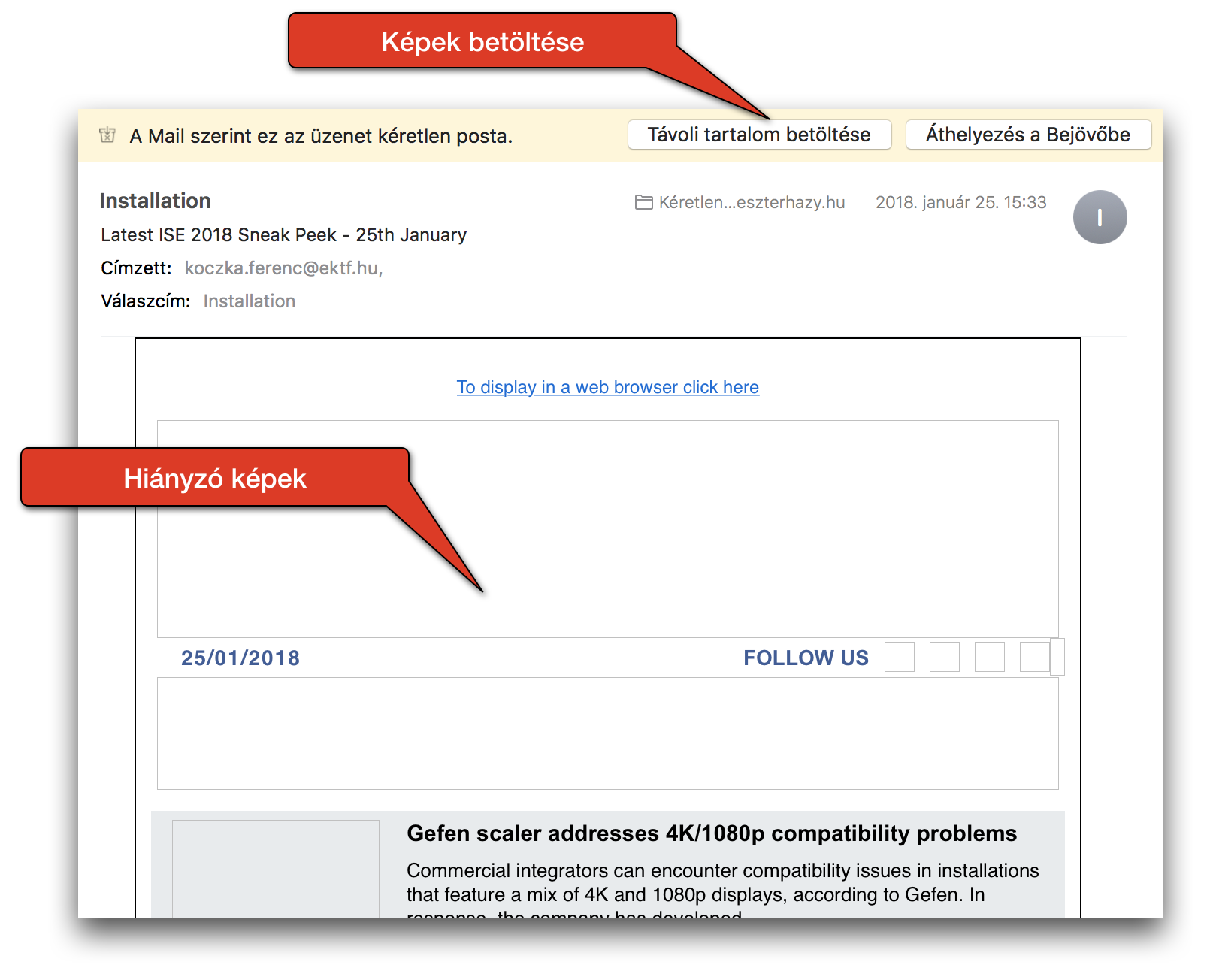

Sok kéretlen levél képet is tartalmaz, amit e levelező programok nem jelenítenek meg automatikusan. Ez azért van így, mert ilyenkor a kép valójában nem a levél része, hanem azt egy külső forrásból tölti le a levelező program, amikor megjeleníti a levél tartalmát. Hogy ez miért nem történik meg automatikusan? Azért, mert a levél rossz szándékú küldője úgy készítette el a képekre mutató belső linkeket, hogy abból azonosítani tudja a címzettet, így tudni fogja, hogy megnyitottad a levelet, és persze azt is, hogy a cím jó, az oda küldött leveleket olvassák. A következmény: még több kéretlen, még több adathalász levél. (Erről beszélt a kamerás nigériai zsaroló a levelében.) Ezért a levelező programok ma már a külső forrásban szereplő képeket csak a jóváhagyásoddal töltik le. Így ne nézd meg a képeket, ha azt gyanítod, hogy becsapós levéllel van dolgod.

Példák¶

Csomagküldők¶

Mivel sok cég használja a csomagküldő cégek szolgáltatásait, egy ilyen tartalmú levél is könnyen megtéveszthet egy munkatársat. Az alábbi ábrán egy látszólag a DHL-től érkező levél látható.

Ami fontos¶

Bármilyen levelet is kapsz, fontos, hogy ellenőrizd az abban levő linkeket! Ha egy levelet nem vársz, az legyen gyanús! Légy nagyon óvatos a mellékletek megnyitásával!